Windows’a Yönelik Saldırılara Karşı Firewall Çözümü Nasıl Olur?

2022 ve 2023 yıllarında Sophos X-Ops tarafından yayımlanan araştırmalar, fidye yazılımı operasyonlarında kullanılan son derece tehlikeli bir araç setini ortaya çıkardı. Daha önce Mandiant tarafından adlandırılan bu araç setinde:

- Poortry: Kötü amaçlı kernel-mode sürücü

- Stonestop: Yükleyici (loader) bileşeni

olarak tanımlandı.

Poortry ve Stonestop Nedir?

İlk analizlerde en kritik nokta, saldırganların Microsoft’un attestation signing süreci üzerinden özel geliştirilmiş kernel sürücülerine geçerli dijital imza alabilmiş olmasıydı. Süreç kapatıldıktan sonra bile saldırganlar geri adım atmadı. Aksine Poortry’yi geliştirerek yalnızca EDR çözümlerini devre dışı bırakan değil, aynı zamanda tamamen silebilen hibrit bir “EDR Killer + Wiper” aracına dönüştürdüler.

Bu makalede Poortry’nin teknik evrimini, Windows kernel mimarisini nasıl istismar ettiğini ve modern fidye yazılımı zincirindeki rolünü detaylı şekilde inceliyoruz.

Windows Kernel Driver’ları EDR Çözümlerini Nasıl Sabote Edebilir?

Birçok gelişmiş EDR killer aracı, Windows işletim sisteminin kernel (çekirdek) seviyesine yüklenen sürücüler üzerinden çalışır.

Kernel-mode sürücüler şunlara erişebilir:

- Process oluşturma olayları

- Thread ve image load callback mekanizmaları

- Registry callback zincirleri

- Dosya sistemi filtreleri

- Kernel veri yapıları

Windows, donanım uyumluluğu için kernel sürücülere geniş yetkiler tanır. Ancak bu yetkiler, kötüye kullanıma açıktır.

Eğer imzalı bir sürücü süreç doğrulama ve erişim kontrollerini yeterince yapmazsa saldırganlar:

- EDR callback fonksiyonlarını patch edebilir

- Güvenlik sürücülerini stack’ten ayırabilir (IoDetachDevice)

- Güvenlik yazılımlarını terminate edebilir

- Anti-tamper mekanizmalarını devre dışı bırakabilir

Microsoft bu riski azaltmak için Driver Signature Enforcement mekanizmasını uygular. Ancak saldırganlar kod imzalama modelindeki boşlukları istismar ederek bu korumayı aşabilmektedir.

Poortry’nin Kod İmzalama İstismar Teknikleri Nedir?

Poortry geliştiricileri üç temel yöntem kullanmaktadır:

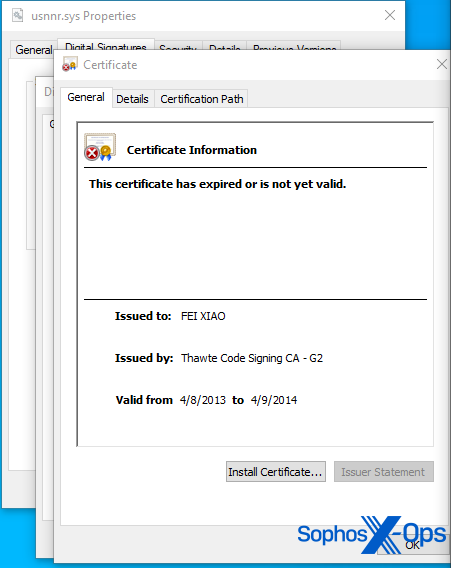

Çalınmış veya Sızdırılmış Sertifikaların Kullanımı

En yaygın yöntemlerden biri, meşru şirketlere ait kod imzalama sertifikalarının çalınarak kötü amaçlı sürücünün bu sertifikalarla imzalanmasıdır.

Bu yöntem özellikle eski Windows sürümlerinde geçerli olan cross-signing modelindeki boşluklardan faydalanır.

Signature Timestamp Forgery (Zaman Damgası Sahteciliği)

Windows, 29 Temmuz 2015 öncesi verilen bazı sertifikalarla imzalanmış sürücüleri hâlâ yükleyebilir.

Saldırganlar:

- Signtool doğrulama sürecini hook eder

- GetLocalTime gibi API çağrılarını manipüle eder

- Sahte zaman damgası üretir

Bu sayede geçersiz bir sertifika geçerliymiş gibi gösterilebilir.

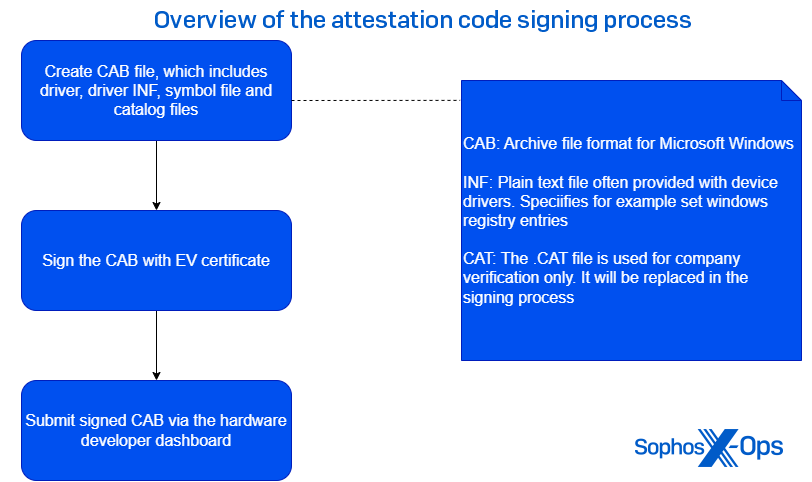

Microsoft Attestation Signing Sürecini Atlatma

En sofistike yöntem, Microsoft’un attestation signing sürecinden doğrudan imza almaktır.

Gereksinimler:

- Geçerli bir EV sertifikası

- Microsoft Developer Portal erişimi

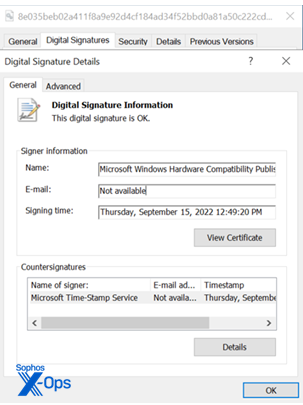

Sürücü testlerden geçerse “Microsoft Windows Hardware Compatibility Publisher” imzası alır.

2022–2023 döneminde bazı Poortry varyantları WHQL sertifikası ile dağıtılmıştır. Bu durum Sophos ve Microsoft’un ortak çalışmasıyla tespit edilerek engellenmiştir.

Poortry’nin Evrimi: EDR Killer’dan EDR Wiper’a

Başlangıçta Poortry yalnızca EDR callback’lerini devre dışı bırakıyordu. 2024 itibarıyla ise şu yetenekleri kazandı:

- Kernel callback patching

- Security driver detachment (IoDetachDevice)

- Process ID üzerinden süreç sonlandırma

- Kritik EDR dosyalarını diskten silme (EXE/DLL wipe)

Bu evrim, aracı klasik bir EDR killer’dan rootkit benzeri gelişmiş bir sabotaj framework’üne dönüştürdü.

Teknik Çalışma Mantığı Nedir?

Initialization Phase

Stonestop yükleyici:

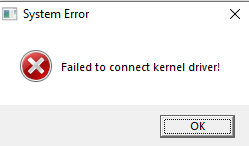

- Aynı dizindeki kernel driver’ı çağırır

- DeviceIoControl üzerinden handshake başlatır

- IOCTL kodlarıyla sürücü fonksiyonlarını tetikler

Son varyantlarda IOCTL kod sayısı 10’dan 22’ye çıkarılmıştır. Örneğin süreç sonlandırma için kullanılan kod 0x222144 olarak güncellenmiştir.

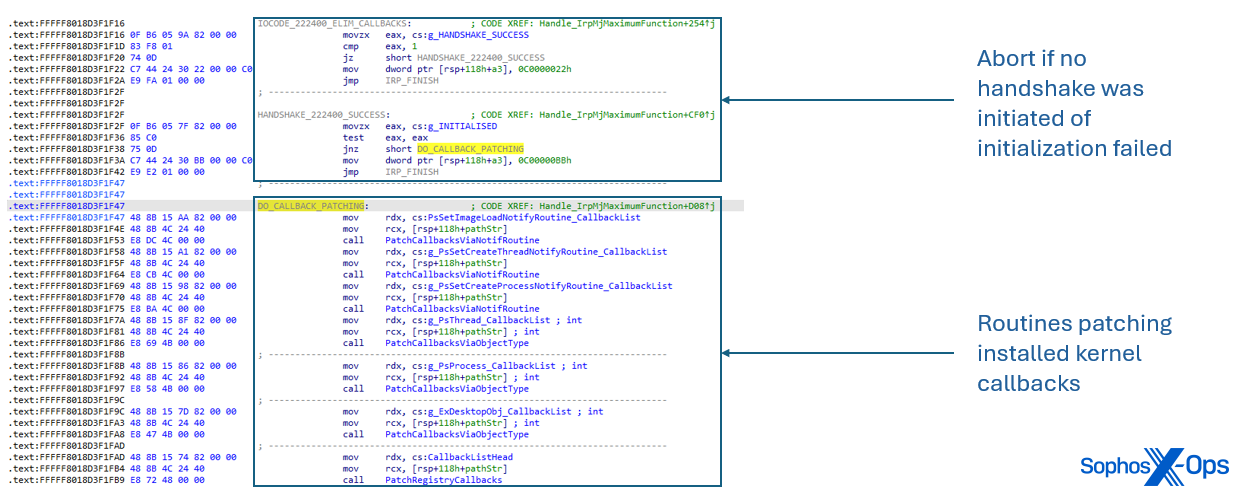

Impairment Phase – EDR Sabotajı

Poortry aşağıdaki callback yapılarını hedef alır:

- PsSetCreateProcessNotifyRoutine

- PsSetCreateThreadNotifyRoutine

- PsSetLoadImageNotifyRoutine

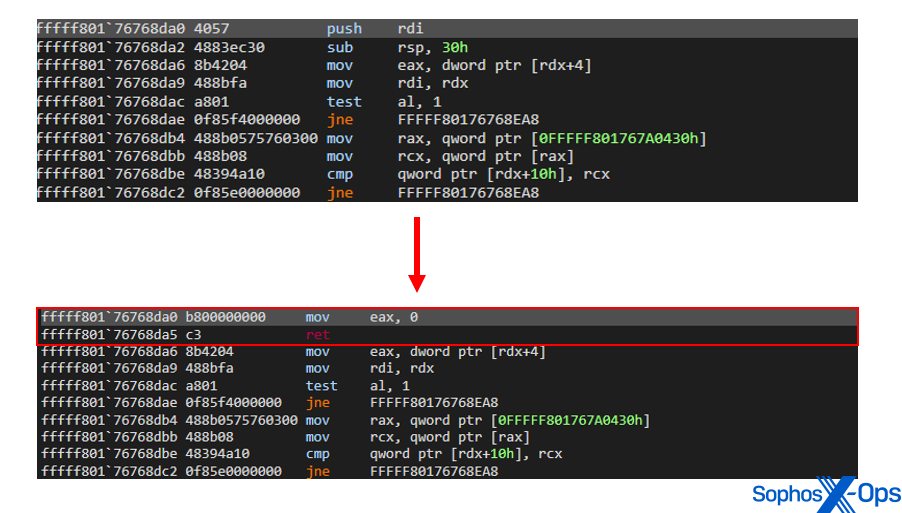

Teknik olarak:

- Callback listeleri enumerate edilir

- Güvenlik sürücüsüne ait callback bulunur

- Fonksiyonun prologue’u patch edilir

- Callback anında return edecek şekilde değiştirilir

Böylece EDR olayları görse bile işleyemez.

Ek olarak:

- sys filtreleri enumerate edilir

- Registry callback zincirleri patch edilir

- IoDetachDevice ile güvenlik sürücüleri device stack’ten ayrılabilir

Bu davranış rootkit karakteristiği taşır.

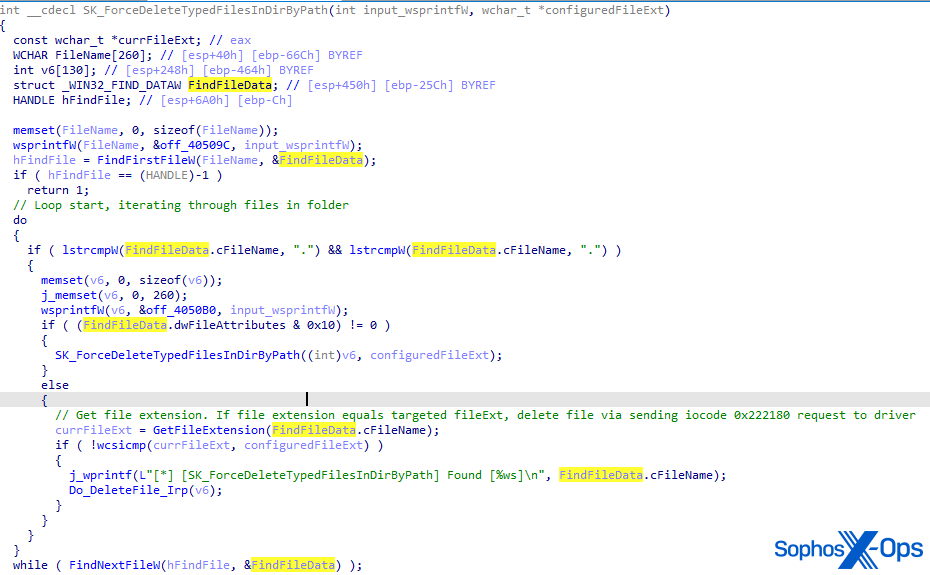

Cleanup Phase – EDR Silme Aşaması

Son aşamada:

- Güvenlik süreçleri terminate edilir

- EDR klasörleri taranır

- EXE ve DLL dosyaları diskten silinir

Silme iki modda yapılabilir:

- Dosya türüne göre

- Dosya adına göre

Amaç, fidye yazılımı payload’u için sistemde “temiz bir alan” oluşturmaktır.

Poortry’nin Kullanıldığı Fidye Yazılımı Aileleri

Poortry aşağıdaki büyük fidye yazılımı operasyonlarında gözlemlenmiştir:

- LockBit

- BlackCat

- Cuba

- Medusa

- RansomHub

Bu durum Poortry’nin RaaS (Ransomware-as-a-Service) ekosisteminde paylaşılan bir araç olduğunu göstermektedir.

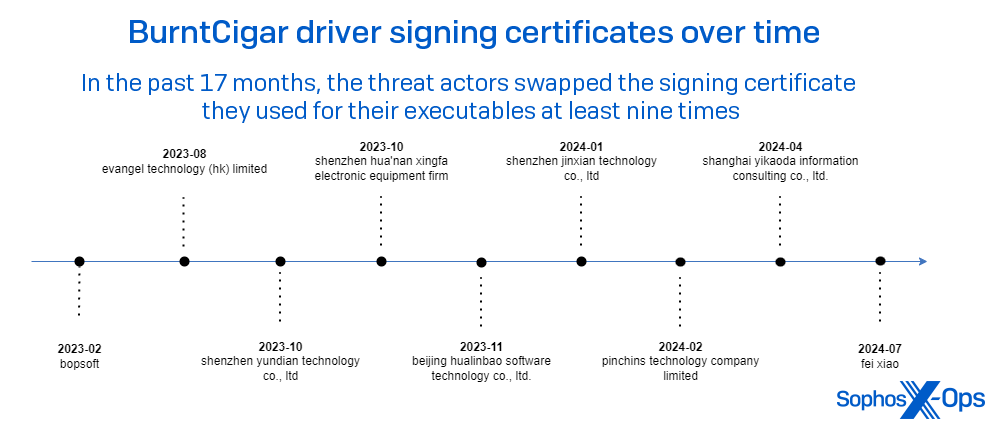

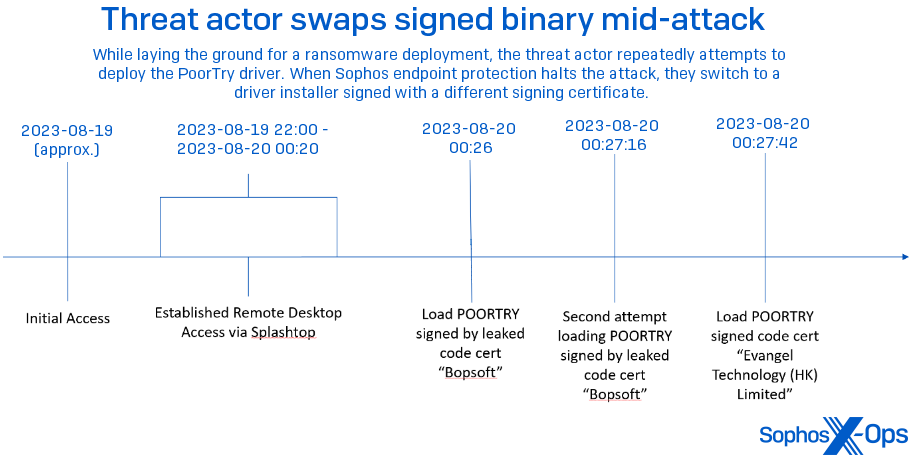

Certificate Roulette: Sürekli Değişen İmzalar

Tespit edilmemek için saldırganlar:

- VMProtect, Themida, ASMGuard gibi packer’lar kullanır

- Sürekli farklı sertifikalarla imzalama yapar

- Aynı saldırı içinde farklı imzalı varyantlar dağıtabilir

Bu yaklaşım imza tabanlı güvenlik çözümlerini zorlaştırır.

Sophos Firewall Perspektifi: Kernel Seviyesindeki Tehditlere Karşı Stratejik Savunma

Poortry gibi kernel-mode tehditlerde, EDR devre dışı bırakıldıktan sonra saldırıyı durdurmak oldukça zordur. Bu nedenle savunma mimarisi yalnızca endpoint’e dayanamaz.

Kurumsal ağlarda kritik önlemler:

- Driver load event monitoring

- Kernel integrity monitoring

- Tamper protection enforcement

- C2 trafiğinin firewall seviyesinde engellenmesi

- Exploit ve lateral movement trafiğinin erken aşamada kesilmesi

- Anormal outbound bağlantıların tespiti

Yeni nesil firewall çözümleri, fidye yazılımı zincirinin ilk aşamalarında C2 iletişimini keserek saldırının ilerlemesini engelleyebilir.

Poortry ve Stonestop, 20 ay içinde basit bir EDR killer’dan gelişmiş, kernel seviyesinde çalışan ve güvenlik yazılımlarını diskten silebilen bir tehdit platformuna evrilmiştir.

Artık yalnızca koruma mekanizmalarını bypass etmekle kalmamakta; güvenlik çözümlerini tamamen ortadan kaldırarak fidye yazılımı dağıtımına zemin hazırlamaktadır.

Bu gelişim, 2026 itibarıyla kurumsal güvenlik mimarisinde:

- Kernel seviyesinde bütünlük izleme

- Endpoint + Firewall entegre savunma

- Ağ seviyesinde erken müdahale

yaklaşımının zorunlu hale geldiğini açıkça göstermektedir.