Sanal Sunucu Altyapılarında Ağ Segmentasyonu İhlalleri Nedir?

2025’in sonlarında SophosLabs analistleri, WantToCry uzaktan erişim (remote) fidye yazılımı vakalarını incelerken dikkat çekici bir teknik ortak nokta tespit etti: Saldırganlar, ISPsystem tarafından sağlanan Windows sanal makine şablonlarından otomatik üretilmiş NetBIOS ana bilgisayar adlarına (hostname) sahip sistemler kullanıyordu.

Bu bulgular üzerine Counter Threat Unit (CTU) araştırmacıları, söz konusu altyapının kötüye kullanım ölçeğini analiz etti ve internete açık (internet-facing) çok sayıda RDP servisi barındıran sistemin siber suç faaliyetleriyle ilişkili olduğunu ortaya koydu. Bu faaliyetler arasında:

- Fidye yazılımı operasyonları

- Commodity malware dağıtımı

- RAT (Remote Access Trojan) kullanımı

- Botnet ve C2 (Command & Control) barındırma

yer aldı.

WantToCry Saldırıları ve Ortak Hostname Bulgusu

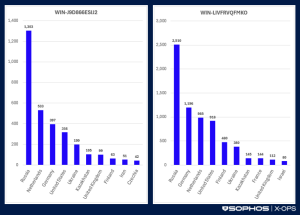

WantToCry saldırılarında kullanılan iki hostname özellikle dikkat çekti:

- WIN-J9D866ESIJ2

- WIN-LIVFRVQFMKO

Bu hostnameler daha önce farklı fidye yazılımı kampanyalarında da gözlemlendi. CTU ve üçüncü taraf araştırmalara göre bu altyapılar şu operasyonlarda kullanıldı:

- LockBit

- Qilin

- BlackCat (ALPHV)

- NetSupport Manager RAT dağıtımı

2021 yılında “Bentley” takma adıyla bilinen ve daha sonra ABD ve Birleşik Krallık tarafından yaptırıma tabi tutulan Maksim Galochkin’in, WIN-LIVFRVQFMKO hostname’ine sahip bir cihazla özel Jabber sohbetine giriş yaptığı ortaya çıktı. Bu sohbetler, 2022’deki ContiLeaks sızıntısında ifşa edildi ve Conti ile TrickBot operasyonlarıyla bağlantılıydı.

Ayrıca:

- 2023’te İtalya’yı hedef alan Ursnif kampanyasında

- 2024’te FortiClient EMS zafiyet istismarında

aynı hostname kullanıldı.

Shodan Verileri: Binlerce Açık RDP Sunucusu

Shodan arama motoru verilerine göre Aralık 2025 itibarıyla:

- 645 adet canlı host WIN-J9D866ESIJ2

- 937 adet canlı host WIN-LIVFRVQFMKO

hostname’i ile TCP 3389 (RDP) portunu internete açık şekilde sunuyordu.

Sistemlerin büyük bölümü:

- Rusya

- Bağımsız Devletler Topluluğu (CIS)

- Avrupa

- ABD

coğrafyasında yer alırken, bazı örnekler İran’da da tespit edildi.

Bu dağılım, tek bir tehdit aktörünün altyapısı yerine, önceden yapılandırılmış (preconfigured) sanal makine şablonlarının geniş çaplı dağıtımıyla uyumlu görünmektedir.

ISPsystem VMmanager Şablonlarının Rolü Nedir?

Araştırmalar, söz konusu hostnamelerin VMmanager platformu üzerinden dağıtılan Windows Server imajlarından kaynaklandığını gösterdi.

| Hostname | OS version | Total hosts | Top country | Top hosting provider |

|---|---|---|---|---|

| WIN-LIVFRVQFMKO | Windows Server 2019 (KMS) | 7,937 | Russia | Stark Industries Solutions Ltd |

| WIN-BS656MOF35Q | Windows Server 2022 (KMS) | 7,825 | Germany | Stark Industries Solutions Ltd |

| WIN-344VU98D3RU | Windows Server 2012 R2 | 7,437 | Netherlands | Zomro B.V. |

| WIN-J9D866ESIJ2 | Windows Server 2016 | 3,645 | Russia | First Server Limited |

| WIN-9C3K8L5M5Q7 | Windows Server 2022 (GPT) | 541 | Russia | Stark Industries Solutions Ltd |

| DESKTOP-7VBH2AA | Windows 11 (Dec 2025) | 177 | U.S. | Stark Industries Solutions Ltd |

| WIN-E9VUEDVSAHR | Windows Server 2019 (Russian GPT) | 170 | Russia | JSC IOT |

| WIN-3R1Q4OEL7SH | Windows Server 2019 Datacenter | 152 | Russia | Stark Industries Solutions Ltd |

| WIN-EGR0637MAEG | Windows Server 2019 (GPT) | 100 | U.S. | Stark Industries Solutions Ltd |

| WIN-5BIER8OOA6N | Windows Server 2025 | 66 | Czechia | SmartApe OU |

| WIN-67KRP38M7IH | Windows Server Core 2019 | 4 | Netherlands | Stark Industries Solutions Ltd |

| WIN-98FDM29KPEE | Windows 10 | 0 | N/A | N/A |

| WIN-QLUI838SCU0 | Windows 10 (Russian) | 0 | N/A | N/A |

| WIN-P7Q737OF0AM | Windows 11 (Aug 2024) | 0 | N/A | N/A |

CTU araştırmacıları:

- ISPsystem altyapısını kullanan bir hosting sağlayıcısından sanal sunucu temin etti.

- Varsayılan Windows şablonuyla VM oluşturdu.

- Otomatik olarak WIN-J9D866ESIJ2 hostname’inin üretildiğini doğruladı.

Bağımsız test ortamında yapılan analizler, varsayılan Windows Server şablonlarının:

- Sabit hostname içerdiğini

- Self-signed sertifika subject alanının sabit olduğunu

- Provisioning sırasında randomize edilmediğini

ortaya koydu.

Bu durum, birbirinden bağımsız tehdit aktörlerinin aynı hostname’i kullanıyormuş gibi görünmesine neden olabiliyor.

En Yaygın Dört Hostname ve KMS Etkisi

Shodan analizine göre en yaygın dört hostname, internete açık ISPsystem sanal makinelerinin %95’inden fazlasını oluşturuyor.

En popüler iki imaj:

- WIN-LIVFRVQFMKO

- WIN-BS656MOF35Q

KMS (Key Management Service) etkin varyantlar. Bu sayede Windows Server işletim sistemi 180 günlük lisanssız deneme süresi boyunca ücretsiz çalışabiliyor.

Bu durum:

- Düşük maliyet

- Hızlı kurulum

- Lisans gereksinimi olmadan kullanım

gibi avantajlar sunduğu için siber suç ekosistemi açısından cazip hale geliyor.

Bulletproof Hosting (BPH) ve MasterRDP Bağlantısı

CTU araştırmacıları yeraltı forumlarında ve Telegram kanallarında yapılan analizlerde, ISPsystem kaynaklı hostname’lere sahip sistemlerle ilişkili “bulletproof hosting” (BPH) reklamlarını tespit etti.

BPH sağlayıcıları:

- Kötüye kullanım bildirimlerine tolerans gösterir

- Kolluk kuvveti taleplerine karşı dirençlidir

- Fidye yazılımı C2 sunucularını barındırır

- Malware dağıtımı ve veri sızdırma altyapısı sağlar

Araştırmalarda “MasterRDP” isimli bir sağlayıcıya geniş referans bulundu. Bu marka altında:

- VPS kiralama

- RDP erişimi

- Abuse-tolerant hosting

hizmetleri sunulduğu gözlemlendi.

Bu tür servisler, fidye yazılımı operatörleri için hazır altyapı sağlar.

Stark Industries ve Devlet Destekli Operasyon İddiaları

| WIN-J9D866ESIJ2 hosting providers | # of hosts |

|---|---|

| First Server Limited | 592 |

| Stark Industries Solutions Ltd | 576 |

| Zomro B.V. | 308 |

| Global Connectivity Solutions LLP | 189 |

| Kontel LLC | 148 |

Araştırmada öne çıkan iki hosting sağlayıcı:

- Stark Industries Solutions Ltd

- First Server Limited oldu.

Mayıs 2025’te Avrupa Konseyi, Stark Industries’e yönelik kısıtlayıcı tedbirler uyguladı. Gerekçe, Rusya bağlantılı aktörlere istikrarsızlaştırıcı faaliyetler için altyapı sağladığı iddiasıydı.

Ayrıca First Server Limited’in, Rus dezenformasyon kampanyası Doppelganger ile bağlantılı olduğu yönünde üçüncü taraf araştırmalar bulunuyor.

Sophos Firewall ile RDP ve Fidye Yazılımı Riskini Azaltma

Bu bulgular, internete açık RDP servislerinin ve yanlış yapılandırılmış sanal sunucu altyapılarının fidye yazılımı zincirinde kritik rol oynadığını gösteriyor.

Kurumsal savunma tarafında şu kontroller öncelikli olmalıdır:

- TCP 3389’un doğrudan internete açılmaması

- VPN + MFA zorunluluğu

- IPS ve brute-force koruma politikaları

- Geo-IP filtreleme

- EDR entegrasyonu

- Ağ segmentasyonu

- Zero Trust erişim mimarisi

Yeni nesil firewall çözümleri, RDP brute-force denemelerini, exploit trafiğini ve C2 iletişimini erken aşamada tespit ederek saldırı zincirini kırabilir.

| WIN-LIVFRVQFMKO hosting providers | # of hosts |

| Stark Industries Solutions Ltd | 634 |

| Zomro B.V. | 455 |

| First Server Limited | 414 |

| Partner Hosting LTD | 356 |

| JSC IOT | 355 |

ISPsystem VMmanager altyapısı meşru ve yaygın kullanılan bir sanallaştırma yönetim platformudur. Yazılımın kendisi zararlı değildir. Ancak:

- Düşük maliyet

- Hızlı kurulum

- Sabit hostname üretimi

- Abuse-tolerant hosting sağlayıcıları

gibi faktörler, bu altyapının siber suç ekosisteminde yoğun şekilde kullanılmasına yol açmaktadır.

Bu vakalar, fidye yazılımı tehditlerinin yalnızca zararlı yazılımdan ibaret olmadığını; altyapı, barındırma servisleri ve yapılandırma hatalarının da kritik rol oynadığını göstermektedir.

Kuruluşlar için en kritik soru şudur:

RDP servisleriniz gerçekten korunuyor mu, yoksa internet üzerinde kolayca keşfedilebilir durumda mı?

Doğru yapılandırılmış bir firewall mimarisi ve çok katmanlı güvenlik yaklaşımı, bu tür altyapı tabanlı fidye yazılımı risklerini önemli ölçüde azaltabilir.