TamperedChef Saldırı Zinciri Nedir?

Eylül 2025’te Sophos Managed Detection and Response (MDR) ekipleri, geniş çaplı bir malvertising (kötü amaçlı reklam) operasyonunu ortaya çıkardı. “TamperedChef” olarak adlandırılan bu kampanya, bilgi hırsızlığı (infostealer) odaklı zararlı yazılım dağıtımı gerçekleştiriyor ve daha geniş kapsamlı olduğu değerlendirilen EvilAI operasyonunun bir parçası olarak görülüyor.

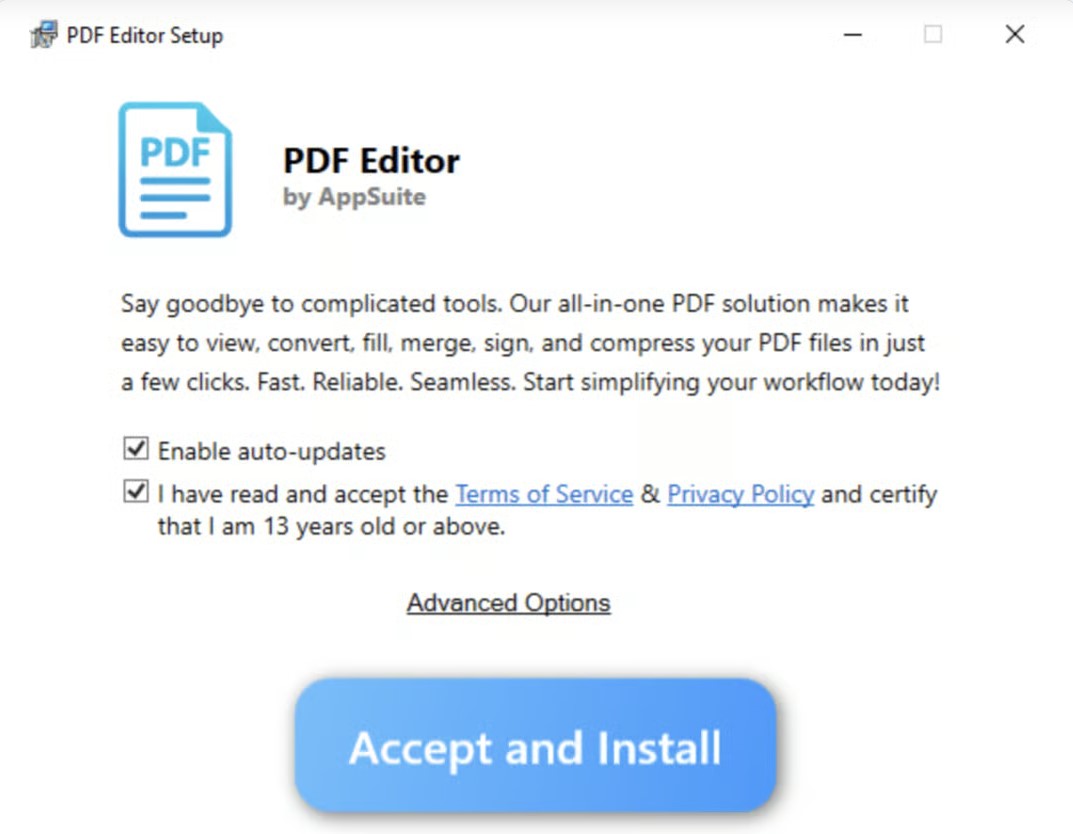

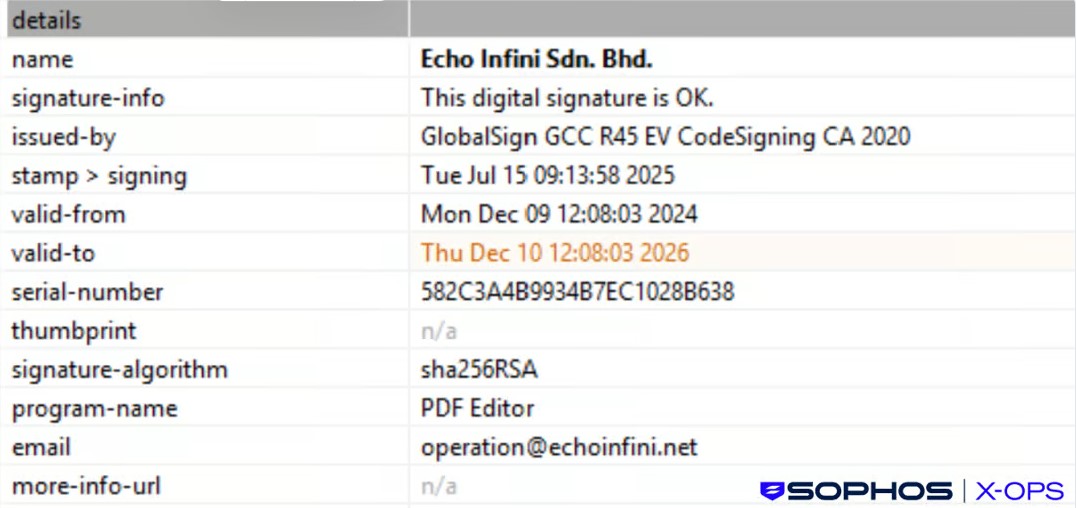

Saldırganlar, kullanıcıları truva atına dönüştürülmüş bir PDF düzenleme yazılımı olan AppSuite PDF Editor’ı indirmeye yönlendirdi. Uygulama yüzeyde tamamen meşru görünse de, kurulum sonrası Windows sistemlere sessizce infostealer yerleştirerek tarayıcı kimlik bilgilerini ve hassas verileri toplamaya başlıyor.

Sophos Managed Detection and Response telemetri verilerine göre, müdahale öncesinde 100’den fazla müşteri ortamında 300’den fazla sistem etkilenmişti. En fazla etkilenen ülkeler Almanya (%15), Birleşik Krallık (%14) ve Fransa (%9) olarak öne çıkarken, kampanyanın toplamda 19 ülkeye yayıldığı tespit edildi. Bu da saldırının küresel ölçekli olduğunu gösteriyor.

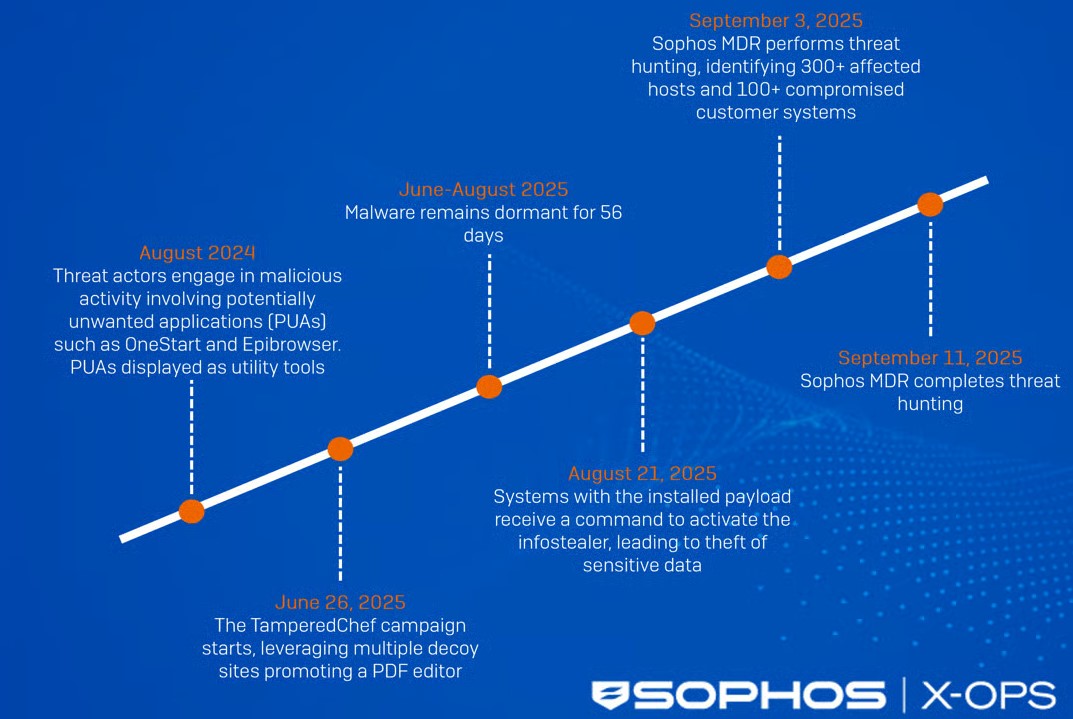

TamperedChef Kampanyasının Zaman Çizelgesi

Ağustos 2024 – Altyapı Testleri

Araştırmalara göre tehdit aktörleri, OneStart ve Epibrowser gibi potansiyel olarak istenmeyen uygulamalar (PUA) üzerinden dağıtım altyapısını ve code-signing sertifika istismar yöntemlerini test etti. Bu aşama, büyük operasyon öncesi “deneme süreci” olarak değerlendiriliyor.

26 Haziran 2025 – Operasyonun Başlatılması

Saldırganlar, PDF araçlarını taklit eden çok sayıda alan adı kaydetti. Google Ads ve SEO poisoning teknikleri kullanılarak kullanıcılar trojanize edilmiş AppSuite PDF Editor yükleyicisine yönlendirildi.

Bu aşamada kullanılan teknikler:

- Sponsorlu reklam manipülasyonu

- SEO sonuçlarının zehirlenmesi

- Sahte yazılım dağıtım sayfaları

Haziran–Ağustos 2025 – 56 Günlük Dormancy Süreci

Zararlı yazılım, kurulum sonrası yaklaşık 56 gün boyunca pasif kaldı. Bu süre, ücretli reklam kampanyalarının ortalama 30–60 günlük döngüsüyle uyumluydu.

Amaç açıktı:

Reklam kampanyası sona erene kadar maksimum sayıda sistemi enfekte etmek ve ardından kötü amaçlı işlevleri aktive etmek.

Bu taktik, tespit mekanizmalarını atlatmak için kullanılan stratejik gecikmeli aktivasyon yöntemine örnektir.

21 Ağustos 2025 – Uzaktan Aktivasyon

Saldırganlar, önceden yüklenmiş yazılımlara uzaktan komut göndererek infostealer fonksiyonlarını aktive etti.

Zararlı şu verileri hedef aldı:

- Tarayıcı kimlik bilgileri

- Çerezler

- Otomatik doldurma verileri

- Hassas kullanıcı bilgileri

Ayrıca registry anahtarları ve scheduled task mekanizmaları üzerinden kalıcılık sağlandı.

3 Eylül 2025 – Sophos MDR Müdahalesi

Sophos MDR ekipleri 100’den fazla müşteri ortamında 300’den fazla etkilenen host tespit ederek aktif tehdit avı (threat hunting) süreci başlattı ve zararlı altyapıya yönelik koordineli müdahale gerçekleştirdi.

TamperedChef Saldırı Zinciri (Attack Chain) Analizi

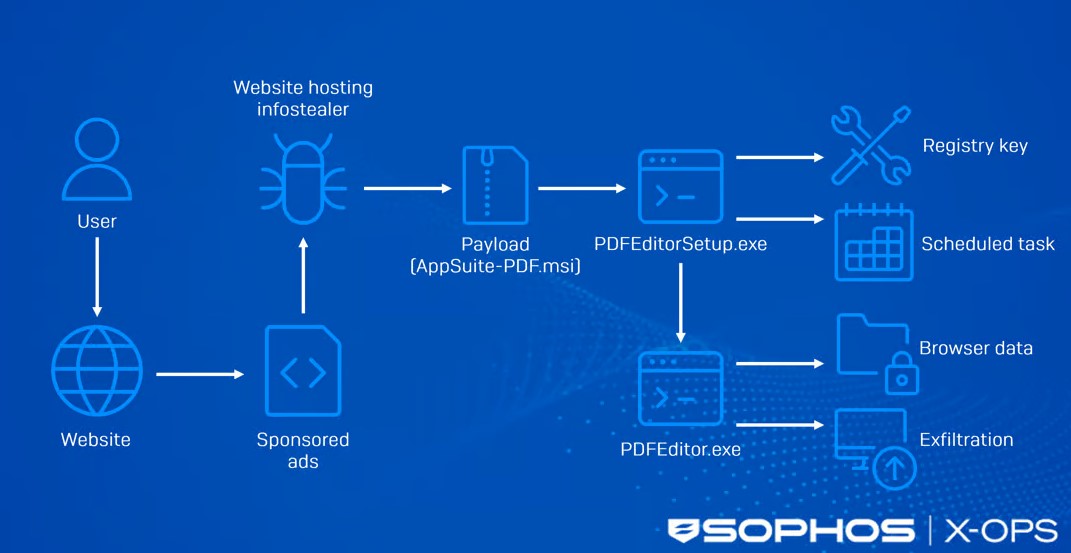

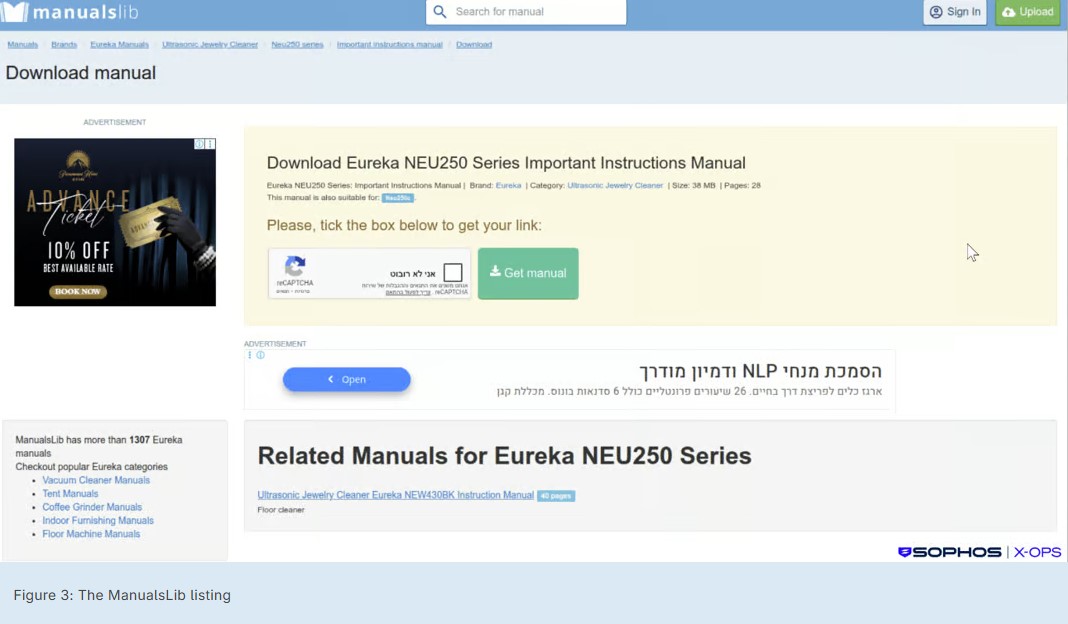

Initial Access – Malvertising ve Yönlendirme

Kullanıcı örneğin bir elektrikli süpürge kullanım kılavuzu aradığında sponsorlu sonuçlara tıklar. PDF indirme süreci sırasında arka planda farklı alan adlarına yönlendirilir.

Kullanılan teknikler:

- SEO manipulation

- Reklam tabanlı redirect zinciri

- Sahte PDF araç teklifleri

Bu aşama MITRE ATT&CK kapsamında T1189 – Drive-by Compromise ile eşleşmektedir

Execution – Zararlı Installer Aşaması

Kullanıcı AppSuite-PDF.msi dosyasını indirir. Bu dosya sisteme şu bileşenleri bırakır:

- exe

- Obfuscation uygulanmış pdfeditor.js

- exe

Komut parametreleri:

- –install → Scheduled task ile kalıcılık

- –fullupdate → Infostealer aktivasyonu

- –check → C2 iletişimi

Bazı varyantlarda obfuscation’ın AI destekli üretildiği değerlendirilmektedir. Bu durum, imza tabanlı antivirüs çözümlerini zorlamaktadır.

Persistence ve Yetki Kötüye Kullanımı

Zararlı şu yollarla kalıcılık sağlar:

HKCU\Software\Microsoft\Windows\CurrentVersion\Run

Scheduled Tasks

Scheduled task isimleri GUID benzeri formatta oluşturularak Windows sistem görevleri taklit edilir. Bu yöntem güvenlik analizlerini yanıltmayı hedefler.

Execution – Zararlı Installer Aşaması

Kullanıcı AppSuite-PDF.msi dosyasını indirir. Bu dosya sisteme şu bileşenleri bırakır:

- exe

- Obfuscation uygulanmış pdfeditor.js

- exe

Komut parametreleri:

- –install → Scheduled task ile kalıcılık

- –fullupdate → Infostealer aktivasyonu

- –check → C2 iletişimi

Bazı varyantlarda obfuscation’ın AI destekli üretildiği değerlendirilmektedir. Bu durum, imza tabanlı antivirüs çözümlerini zorlamaktadır.

Persistence ve Yetki Kötüye Kullanımı

Zararlı şu yollarla kalıcılık sağlar:

HKCU\Software\Microsoft\Windows\CurrentVersion\Run

Scheduled Tasks

Scheduled task isimleri GUID benzeri formatta oluşturularak Windows sistem görevleri taklit edilir. Bu yöntem güvenlik analizlerini yanıltmayı hedefler.

Credential Theft ve Güvenlik Çözümü Tespiti

PDF Editor.exe çalışmadan önce registry üzerinden güvenlik yazılımlarını kontrol eder:

- Bitdefender

- CheckPoint

- Fortinet

- G DATA

- Kaspersky

- Zillya

Bu anti-detection aşamasının ardından:

- Tarayıcı süreçleri sonlandırılır

- Windows DPAPI ile şifreler çözülür

- Çerez ve kimlik bilgileri toplanır

Bu teknik MITRE T1555.003 – Credentials from Web Browsers ile eşleşir.

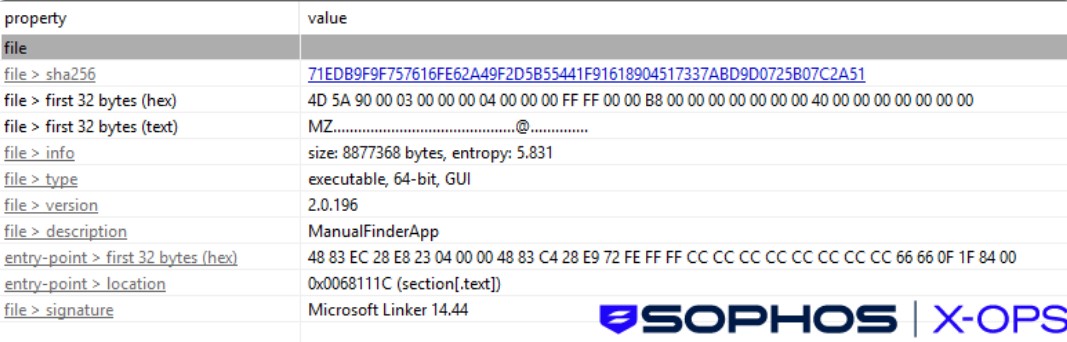

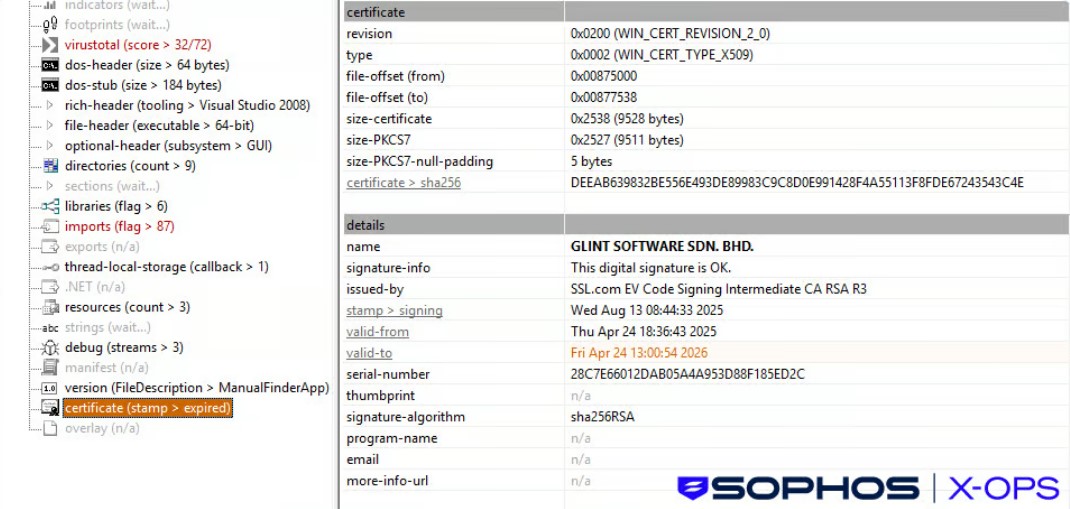

C2 İletişimi ve İkinci Yük

Zararlı:

- HTTPS üzerinden C2 sunucularıyla iletişim kurar

- Ek payload indirir

- exe üzerinden VBScript tetikler

ManualFinderApp.exe dosyasının GLINT SOFTWARE SDN. BHD adına imzalanmış olması, çalınmış veya kötüye kullanılan code-signing sertifikalarına işaret eder.

Bu teknik, Windows SmartScreen korumasını aşmak için kullanılan gelişmiş bir güvenilirlik manipülasyon yöntemidir.

MITRE ATT&CK Eşleşmeleri

TamperedChef kampanyasında gözlemlenen başlıca teknikler:

- T1189 — Drive-by Compromise

- 005 — Scheduled Task

- 003 — Credentials from Web Browsers

- 001 — Web Protocols (C2)

- T1041 — Exfiltration Over C2 Channel

Bu kombinasyon, finansal motivasyonlu tehdit aktörlerinin tipik operasyonel modelini yansıtmaktadır.

Sophos ile Çok Katmanlı Koruma

TamperedChef kampanyasına karşı Sophos ürünlerinde aşağıdaki tespitler mevcuttur:

- Mal/Isher-Gen

- JS/Agent-BLMN

- Troj/EvilAI-H

- ai (PUA)

Sophos Intercept X davranışsal analiz ile exploit sonrası faaliyetleri engelleyebilir.

Sophos XGS Firewall ise C2 bağlantılarını keserek veri sızdırmayı önleyebilir ve IPS ile zararlı trafiği engelleyebilir.

Firewall ve endpoint’in entegre çalışması, özellikle dormancy sonrası aktive olan tehditlerde kritik önem taşır.

Kurumlar İçin Proaktif Güvenlik Önerileri

1️⃣ Reklam Üzerinden Yazılım İndirmeyi Engelleyin

Yazılımlar yalnızca resmi üretici sitelerinden indirilmelidir.

2️⃣ Application Control Politikaları Uygulayın

Yetkisiz MSI ve imzasız binary kurulumlarını kısıtlayın.

3️⃣ Tarayıcı Tabanlı Şifre Saklamayı Devre Dışı Bırakın

Kurumsal parola yöneticisi ve MFA zorunlu hale getirilmelidir.

4️⃣ Kullanıcı Farkındalık Eğitimi Verin

Malvertising ve sahte indirme sayfalarına karşı bilinçlendirme yapılmalıdır.

Olay Sonrası Aksiyon Planı

- Güncel IoC’lerle kapsamlı endpoint taraması

- Etkilenen sistemlerin yeniden imajlanması

- Tüm kullanıcı parolalarının sıfırlanması

- MFA zorunluluğunun devreye alınması

- Davranışsal izleme kapasitesinin güçlendirilmesi

AppSuite PDF Editor yüklemiş kullanıcıların tarayıcıda kayıtlı tüm kimlik bilgilerinin tehlikeye girmiş olabileceği varsayılmalıdır.

Malvertising Tehditleri Artıyor

TamperedChef kampanyası, modern tehdit aktörlerinin:

- Malvertising

- SEO poisoning

- Code-signing abuse

- Gecikmeli aktivasyon

- Çok katmanlı payload dağıtımı

gibi gelişmiş teknikleri entegre biçimde kullandığını göstermektedir.

Reklam tabanlı enfeksiyon zincirleri hâlâ son derece etkilidir. “Meşru yazılım” görünümü altında büyük ölçekli credential theft operasyonları yürütülebilmektedir.

Kurumsal siber güvenlikte başarı; firewall, endpoint, tehdit istihbaratı ve kullanıcı farkındalığının entegre yönetimi ile mümkündür. Özellikle aktif malvertising kampanyalarına karşı, ağ seviyesinde IPS ve davranışsal endpoint koruması birlikte çalışmalıdır.