Fidye Yazılımı Zincirini Kırmak: Stratejik Güvenlik Yaklaşımı

Dijital dönüşümle birlikte kurumların BT altyapıları karmaşıklaştı; bulut servisleri, uzaktan çalışma, mobil cihazlar ve üçüncü taraf entegrasyonlar saldırı yüzeyini genişletti. Bu genişleyen yüzey, özellikle fidye yazılımı (ransomware) aktörleri için cazip bir hedef alanı oluşturuyor. Günümüzde fidye yazılımı saldırıları yalnızca dosyaları şifrelemekle kalmıyor; veri sızdırma, çift yönlü şantaj (double extortion) ve operasyonel kesinti yoluyla doğrudan iş sürekliliğini hedef alıyor.

Bu noktada, klasik antivirüs yaklaşımı yeterli değildir. Kurumların “fidye yazılımı zincirini kırmaya” odaklanan stratejik, katmanlı ve proaktif bir güvenlik mimarisi benimsemesi gerekir.

Fidye Yazılımı Saldırı Zinciri Nasıl İşler?

Bir fidye yazılımı saldırısı genellikle aşağıdaki aşamalardan oluşur:

- İlk Erişim (Initial Access)

Çalınmış kimlik bilgileri, RDP brute force denemeleri, oltalama (phishing) e-postaları veya yamalanmamış güvenlik açıkları üzerinden sisteme sızma. - Yetki Yükseltme (Privilege Escalation)

Saldırganın domain admin veya yüksek yetkili hesaplara ulaşması. - Yatay Hareket (Lateral Movement)

Ağ içinde diğer sistemlere yayılım. - Komuta & Kontrol (C2) İletişimi

Dış sunucularla iletişim kurarak zararlı yükün indirilmesi. - Veri Şifreleme ve Sızdırma

Kritik verilerin exfiltration sonrası şifrelenmesi ve fidye talebi.

Bu zincirin herhangi bir halkasında alınacak doğru önlem, tüm saldırıyı etkisiz hale getirebilir.

Stratejik Güvenlik Yaklaşımı Nedir?

Stratejik yaklaşım, yalnızca tehditleri tespit etmeyi değil; saldırı yüzeyini azaltmayı, tehditleri erken aşamada engellemeyi ve olay müdahalesini otomatikleştirmeyi kapsar.

Bu yaklaşım üç temel bileşene dayanır:

- Önleyici Güvenlik (Prevention)

- Tespit ve Müdahale (Detection & Response)

- Süreklilik ve İyileştirme (Continuity & Optimization)

Bu mimarinin merkezinde ise Yeni Nesil Güvenlik Duvarı (NGFW) yer alır. Özellikle Sophos tarafından geliştirilen firewall çözümleri, ağ güvenliğini yalnızca port bazlı filtreleme seviyesinde bırakmayıp uygulama, kullanıcı ve içerik bazlı analizle genişletir.

Firewall: Fidye Yazılımı Zincirinin Kırılma Noktası

Modern bir firewall, yalnızca inbound-outbound trafiği filtrelemez. Aşağıdaki kritik işlevleri yerine getirir:

1. IPS (Intrusion Prevention System)

Yamalanmamış açıklara yönelik exploit girişimlerini gerçek zamanlı olarak engeller.

2. SSL/TLS Inspection

Şifreli trafik içindeki zararlı payload’ları analiz eder. Günümüzde zararlı yazılımların %80’den fazlası HTTPS üzerinden yayılır.

3. Web Filtering

Riskli kategorideki web sitelerine erişimi kısıtlar.

4. Application Control

Shadow IT kullanımını engeller.

5. Advanced Threat Protection

Sandbox analizi ile bilinmeyen zararlı yazılımları tespit eder.

Örneğin Sophos XGS Series cihazları, Xstream mimarisi sayesinde TLS inspection ve DPI (Deep Packet Inspection) performansını optimize eder.

Zero Trust ve Ağ Segmentasyonu

Fidye yazılımı saldırılarının yayılma başarısı genellikle yatay hareket kabiliyetine dayanır. Bu nedenle:

- VLAN segmentasyonu

- Mikro segmentasyon

- Zero Trust Network Access (ZTNA)

gibi yöntemler uygulanmalıdır.

Sophos ZTNA çözümleri, kullanıcıyı ağa değil uygulamaya bağlar. Böylece saldırganın lateral movement yapması zorlaşır.

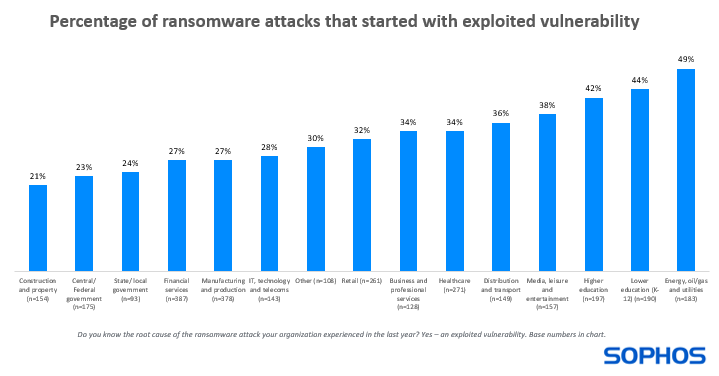

Yamalanmamış Güvenlik Açıkları ve Firewall Korumasının Önemi Nedir?

Yamalanmamış güvenlik açıkları (unpatched vulnerabilities), fidye yazılımı gruplarının en sık kullandığı giriş yöntemlerinden biridir. Özellikle VPN, firewall, web sunucuları ve e-posta sistemleri kritik risk alanlarıdır.

Güvenlik Açığı Nedir?

Bir yazılım veya donanım bileşeninde bulunan ve saldırganın yetkisiz erişim elde etmesine olanak tanıyan zafiyettir. CVE (Common Vulnerabilities and Exposures) olarak kataloglanır.

Örnek risk alanları:

- Güncellenmemiş SSL VPN servisleri

- Eski firmware sürümleri

- Açık bırakılmış yönetim portları

- Varsayılan şifreler

Birçok kurum, “Firewall var, güvendeyiz” yanılgısına düşer. Ancak firewall cihazının kendisi yamalanmamışsa, doğrudan hedef haline gelir.

Patch Management Neden Hayati Önem Taşır?

Patch management (yama yönetimi), güvenlik açıklarının kapatılması için düzenli yazılım güncellemelerinin uygulanmasıdır.

Yama uygulanmadığında:

- Remote Code Execution (RCE)

- Authentication bypass

- Privilege escalation

gibi kritik saldırılar mümkün hale gelir.

Firewall üzerinde aktif bir IPS sistemi, exploit denemelerini engelleyebilir; ancak kalıcı çözüm yazılım güncellemesidir.

Gerçekçi Bir Senaryo

- Kurum VPN cihazı eski firmware kullanıyor.

- Bilinen bir CVE açığı mevcut.

- Saldırgan otomatik tarama ile açığı tespit ediyor.

- Exploit kodu ile sistem erişimi sağlıyor.

- Domain controller’a lateral movement yapıyor.

- Tüm dosya sunucuları şifreleniyor.

Bu zincir, tek bir yamalanmamış açık nedeniyle oluşur.

Firewall ile Güvenlik Açıklarına Karşı Katmanlı Koruma

Modern firewall çözümleri aşağıdaki savunma mekanizmalarını sağlar:

✔ Sanal Patch (Virtual Patching)

IPS imzaları ile açık kapatılana kadar koruma sağlar.

✔ Geo-IP Filtering

Riskli ülkelerden gelen trafiği engeller.

✔ WAF (Web Application Firewall)

Web uygulamalarını OWASP Top 10 saldırılarına karşı korur.

✔ MFA Entegrasyonu

VPN erişimlerinde çok faktörlü kimlik doğrulama.

Bu özellikler, özellikle Sophos firewall mimarisinde entegre şekilde çalışır.

Endpoint ve Firewall Senkronizasyonu

Ağ güvenliği tek başına yeterli değildir. Endpoint tarafında tehdit algılandığında firewall’un otomatik aksiyon alması gerekir.

Sophos Intercept X ile firewall senkronize çalışarak enfekte cihazı otomatik olarak izole edebilir (Synchronized Security).

Bu entegrasyon, fidye yazılımı zincirini lateral movement aşamasında kırar.

Stratejik Güvenlik İçin 10 Kritik Öneri

- Firmware ve yazılım güncellemelerini düzenli yapın.

- SSL inspection aktif kullanın.

- VPN erişimlerinde MFA zorunlu kılın.

- Ağ segmentasyonu uygulayın.

- Günlük log analizlerini SIEM ile entegre edin.

- Yönetim arayüzünü WAN’a kapatın.

- Güçlü parola politikası uygulayın.

- Yedekleri offline tutun.

- Kullanıcı farkındalık eğitimi verin.

- Periyodik sızma testi yaptırın.

Proaktif Güvenlik Olmadan Koruma Mümkün Değil

Fidye yazılımı saldırıları artık istisna değil; norm haline geldi. Savunma yaklaşımı reaktif değil, proaktif olmalıdır. Yamalanmamış güvenlik açıkları saldırganların en kolay giriş kapısıdır ve firewall bu kapıyı kapatan ilk güvenlik bariyeridir.

Ancak unutulmamalıdır ki tek başına bir ürün değil; doğru konfigürasyon, düzenli güncelleme ve entegre güvenlik mimarisi gerçek koruma sağlar.

Eğer kurumsal ağınızı fidye yazılımı zincirine karşı güçlendirmek istiyorsanız, Yeni Nesil Firewall çözümlerini doğru konumlandırmalı ve stratejik güvenlik yaklaşımını benimsemelisiniz. Böylece saldırganın zinciri tamamlamasına fırsat vermeden süreci ilk halkada kırabilirsiniz.