Sağlık Sektöründe Ransomware Saldırılarına Karşı Ağ Güvenliği Nasıl Sağlanır?

Sağlık sektörü; hasta kayıtları, klinik sistemler, medikal cihazlar ve 7/24 kesintisiz hizmet zorunluluğu nedeniyle fidye yazılımı saldırganlarının en cazip hedeflerinden biri olmaya devam ediyor. 2026’ya girerken sağlık kuruluşları için siber risk yalnızca BT altyapısını değil, doğrudan hasta güvenliğini ve operasyonel sürekliliği de etkiliyor.

Sophos tarafından yayımlanan güncel yıllık araştırma, son 12 ay içinde fidye yazılımı saldırısına maruz kalan 292 sağlık kuruluşunun gerçek deneyimlerine dayanıyor. Çalışma; saldırıların teknik kök nedenlerini, organizasyonel zafiyetleri, finansal etkileri ve BT ekipleri üzerindeki baskıyı detaylı biçimde ortaya koyuyor.

Sağlık Kuruluşlarında Fidye Yazılımı Saldırılarının Kök Nedenleri

En Yaygın Teknik Neden: İstismar Edilen Güvenlik Açıkları

2025 verilerine göre sağlık sektöründe fidye yazılımı saldırılarının en yaygın teknik kök nedeni istismar edilen güvenlik açıkları oldu (%33).

Bu sonuç, önceki yıllarda ilk sırada yer alan kimlik bilgisi temelli saldırıların önüne geçti.

Öne çıkan risk alanları:

- Yamalanmamış Windows ve Linux sunucular

- İnternete açık RDP ve VPN servisleri

- Güncel olmayan uygulama ve middleware bileşenleri

Bu tablo, özellikle patch yönetimi ve zafiyet kapatma süreçlerinin sağlık kurumlarında kritik öneme sahip olduğunu gösteriyor.

Organizasyonel Zafiyetler: Kapasite ve Uzmanlık Eksikliği

Fidye yazılımı saldırılarının yalnızca teknik değil, operasyonel nedenleri de bulunuyor.

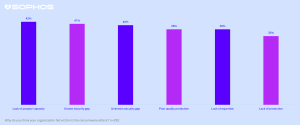

Sağlık kuruluşlarının belirttiği başlıca organizasyonel faktörler:

- Yetersiz insan kaynağı / kapasite eksikliği – %42

- Bilinen güvenlik açıklarının kapatılmamış olması – %41

Kapasite eksikliği; 7/24 güvenlik izleme yapılamaması, olay müdahale süreçlerinde gecikme ve uzman siber güvenlik personeli yetersizliği anlamına geliyor.

Bu durum, sağlık sektöründe siber güvenliğin artık teknik bir problemden ziyade sürdürülebilirlik ve kaynak yönetimi sorunu haline geldiğini gösteriyor.

Veri Şifreleme Oranı Düşüyor, Ancak Veri Şantajı Artıyor

Veri Şifreleme Son Beş Yılın En Düşük Seviyesinde

2025 yılında:

- Saldırıların yalnızca %34’ü veri şifreleme ile sonuçlandı

- 2024’te bu oran %74’tü

Aynı dönemde, şifreleme gerçekleşmeden önce durdurulan saldırı oranı beş yılın en yüksek seviyesine ulaştı.

Bu gelişme, sağlık kurumlarının tehdit tespiti ve erken müdahale kabiliyetlerinde ilerleme kaydettiğini gösteriyor.

Extortion-Only Saldırılar Üç Katına Çıktı

Ancak saldırganlar taktik değiştiriyor.

- 2022/23’te %4 olan yalnızca şantaj saldırıları

- 2025’te %12’ye yükseldi

Bu modelde veriler şifrelenmiyor; çalınan hasta kayıtları üzerinden fidye talep ediliyor.

Hasta dosyaları, teşhis verileri ve medikal kayıtların yüksek hassasiyeti, sağlık sektörünü veri sızıntısı odaklı saldırılar açısından daha kırılgan hale getiriyor.

Fidye Ödeme Oranı Azalıyor, Yedek Güveni Geriliyor

2025’te sağlık kuruluşlarının:

- %36’sı fidye ödedi (2022’de %61)

Bu düşüş, sektörün ödeme konusunda daha dirençli hale geldiğini gösteriyor.

Ancak aynı dönemde:

- Yedek kullanımı %72’den %51’e düştü

Bu durum iki kritik soruna işaret ediyor:

- Yedekleme altyapılarının saldırıdan etkilenmiş olması

- Yedeklerin geri yükleme güvenilirliğine dair güven kaybı

Sağlık kuruluşları için immutable (değiştirilemez) ve ağdan izole edilmiş backup mimarileri artık zorunluluk haline gelmiştir.

Sağlık Sektöründe Fidye Ekonomisi

2025 yılında sağlık sektöründe fidye ekonomisi dramatik şekilde değişti:

- Medyan fidye talebi: 4 milyon $ → 343.000 $

- Medyan ödeme: 1,47 milyon $ → 150.000 $

- Ortalama toparlanma maliyeti: 2,57 milyon $ → 1,02 milyon $

Bu düşüş, sağlık sektöründen yüksek meblağlı ödemelerin tahsil edilmesinin zorlaştığını gösteriyor. Ancak orta ölçekli fidye taleplerinde artış gözlemleniyor.

İnsan Faktörü: Sağlık BT Ekipleri Üzerindeki Baskı

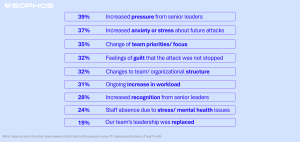

Fidye yazılımı saldırıları sağlık BT ekipleri üzerinde ciddi psikolojik ve operasyonel baskı oluşturuyor:

- Üst yönetim baskısının artması – %39

- Gelecekteki saldırılara dair kaygı – %37

- Önceliklerin değişmesi – %37

- “Saldırı engellenemedi” hissi – %32

Sağlık sektöründe yaşanan bir siber olay, yalnızca finansal bir kriz değil; hasta güvenliği ve kurumsal itibar açısından stratejik bir risk oluşturur.

Sağlık Kuruluşlarında Firewall Tabanlı Güvenlik Neden Kritik?

Sağlık ağları genellikle aşağıdaki bileşenleri aynı altyapıda barındırır:

- IoMT (Internet of Medical Things) cihazları

- Klinik uygulamalar

- Hasta bilgi sistemleri

- Uzaktan erişim ve tele-tıp altyapıları

Bu karmaşık yapı, güçlü ağ segmentasyonu ve gelişmiş tehdit görünürlüğü gerektirir.

Next-Generation Firewall çözümleri:

- IPS ile exploit trafiğini engeller

- SSL inspection ile şifreli C2 trafiğini analiz eder

- Ağ segmentasyonu ile kritik sistemleri izole eder

- RDP brute-force saldırılarını bloklar

- Web ve DNS filtreleme ile veri sızıntısını önler

Firewall ve endpoint entegrasyonu sayesinde fidye yazılımı zinciri şifreleme aşamasına ulaşmadan kesilebilir.

Araştırma Metodolojisi

Araştırma:

- 17 ülkede

- 400 BT/siber güvenlik lideri

- 292 sağlık sektörü katılımcısı

ile gerçekleştirilmiştir.

Çalışma, Ocak–Mart 2025 döneminde bağımsız araştırma şirketi Vanson Bourne tarafından yürütülmüştür.

2026 İçin Sağlık Sektöründe Siber Güvenlik Öncelikleri

Sağlık kuruluşlarının 2026 güvenlik stratejisinde şu başlıklar yer almalıdır:

- Proaktif zafiyet yönetimi ve düzenli patch uygulaması

- Ağ segmentasyonu (klinik sistemler ayrıştırılmalı)

- Phishing-resistant MFA

- Immutable ve offline backup mimarisi

- 7/24 SOC izleme

- Firewall, EDR ve XDR entegrasyonu

Sağlıkta Siber Güvenlik Artık Operasyonel Bir Zorunluluk

Fidye yazılımı sağlık sektöründe evriliyor. Veri şifreleme oranı düşse de veri sızıntısı ve şantaj riski artıyor.

2026’da sağlık kuruluşlarının sorması gereken temel soru şudur:

Saldırıyı ağ seviyesinde erken aşamada engelleyebiliyor muyuz?

Sağlık sektöründe siber güvenlik, artık yalnızca BT altyapısının korunması değil; hasta güvenliği, hizmet sürekliliği ve kurumsal güvenin temelidir.