Fidye Yazılımı Saldırı Mekanizması: Kimler Risk Altında?

Counter Threat Unit (CTU) araştırmalarına göre fidye yazılımı saldırılarının büyük bölümü sanılanın aksine belirli bir sektörü “hedefleme” stratejisine dayanmaz. Siber tehdit aktörleri çoğunlukla fırsatçı hareket eder ve erişim sağlayabildikleri sistemleri istismar eder. Bu nedenle kuruluşların belirli bir fidye yazılımı grubuna odaklanmak yerine, tüm fidye yazılımı türlerine karşı bütüncül bir güvenlik yaklaşımı benimsemesi gerekir.

Bu yazıda fidye yazılımı gruplarının kurban seçme yöntemlerini, devlet destekli operasyonları ve kurumların nasıl korunabileceğini teknik perspektifle ele alıyoruz.

Fidye Yazılımı Saldırıları Hedefli mi, Fırsatçı mı?

Siber suçluların temel motivasyonu finansal kazançtır. Bu nedenle:

- Küçük ve orta ölçekli işletmeler

- Kurumsal şirketler

- Üretim tesisleri

- Sağlık kuruluşları

- Eğitim kurumları

dahil olmak üzere tüm sektörler potansel kurbandır.

Sophos telemetri verileri, fidye yazılımı dağıtım girişimlerinin önemli bir kısmının küçük ölçekli işletmelere yönelik olduğunu göstermektedir. Bunun temel nedeni:

- Sınırlı siber güvenlik bütçesi

- Kurum içi güvenlik ekibinin olmaması

- Yamaların zamanında uygulanmaması

- MFA ve EDR eksikliği

gibi zafiyetlerdir.

Finansal Motivasyonlu Fidye Yazılımı Operasyonları

Finansal amaçlı saldırılar neredeyse tamamen mevcut erişime dayanır. Erişim şu yollarla elde edilir:

- Oltalama (phishing) kampanyaları

- Infostealer zararlıları ile kimlik bilgisi hırsızlığı

- İnternete açık servislerdeki güvenlik açıkları

- Zayıf parola politikaları

- VPN veya RDP yanlış yapılandırmaları

Bu süreçte saldırganlar çoğunlukla kime saldıracaklarını önceden planlamaz; erişim varsa saldırı vardır yaklaşımı geçerlidir.

CTU araştırmacıları bu nedenle “targeting” yerine “victimization” kavramını kullanır. Yani kurumlar hedef alınmaz, erişim sağlanabildiği için mağdur edilir.

Neden Bankalar Daha Az Hedef Alınıyor?

Bankacılık sektörü teorik olarak yüksek fidye ödeme kapasitesine sahip olsa da pratikte daha az saldırıya uğrar. Bunun nedeni:

- Sıkı regülasyonlar

- Zorunlu siber güvenlik standartları

- Güçlü kontrol çerçeveleri

- Segmentasyonlu ağ mimarileri

- Sürekli denetim mekanizmaları

Düzenlemeye tabi olmayan sektörlerde ise güvenlik yatırımı doğrudan rekabet avantajı sağlamadığından risk daha yüksektir. Özellikle üretim ve KOBİ segmenti fırsatçı saldırılara daha açıktır.

Sektörel Yoğunlaşma Neden Olur?

Bazen belirli bir sektörde aynı grubun birden fazla kurbanı görülür. Bunun nedeni genellikle:

- O sektörde yaygın kullanılan bir yazılımın güvenlik açığı

- Ortak bir servis sağlayıcının ihlali

- Tedarik zinciri zafiyeti

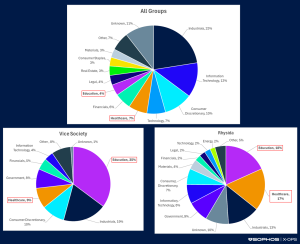

Örneğin pandemi döneminde Conti bağlantılı saldırganlar hastaneleri özellikle hedef almıştır. Benzer şekilde Rhysida operasyonu sağlık ve eğitim kurumlarına karşı eğilim göstermiştir. Ancak genel tabloya bakıldığında mağduriyet hâlâ büyük ölçüde rastgeledir.

RaaS Modeli ve Öngörülemezlik

Ransomware-as-a-Service (RaaS) modeli, bağlı aktörlerin farklı platformlar arasında geçiş yapmasına olanak tanır. Bu da:

- Kurban seçimini öngörülemez hale getirir

- Saldırı hacmini artırır

- Teknik kaliteyi düşürür ama sayıyı artırır

Bazı operatörler belirli ülkeleri veya sektörleri yasaklasa da, birçok saldırı yeterli ön analiz yapılmadan gerçekleştirilir.

Tedarik Zinciri Saldırıları: Hedefli Gibi Görünen Fırsatçılık

Tedarik zinciri saldırıları hedefli gibi görünse de çoğu zaman geniş çaplı istismar söz konusudur. Örneğin GOLD TAHOE tarafından yürütülen Clop operasyonları, MFT servislerindeki sıfır gün açıklarını kullanarak binlerce kurumu aynı anda etkilemiştir.

Burada saldırgan belirli bir firmayı değil, güvenlik açığını hedef alır.

İtibar Odaklı Saldırılar

Bazı gruplar finansal kazançtan çok “tanınırlık” peşindedir. Scattered Spider ve daha önceki LulzSec gibi kolektifler yüksek profilli şirketlere saldırarak ses getirmeyi amaçlamıştır.

Örneğin kimlik yönetim sağlayıcısı Okta üzerinden ele geçirilen kimlik bilgileri, birçok farklı kuruma sıçrama imkanı sağlamıştır. Bu tür saldırılarda sosyal mühendislik ön plandadır.

Devlet Destekli Fidye Yazılımı Operasyonları

Devlet bağlantılı operasyonlar daha stratejiktir ve üç temel motivasyon içerir:

Gelir Üretme

Kuzey Kore bağlantılı gruplar WannaCry gibi geniş çaplı kampanyalar yürütmüştür.

Casusluğu Gizleme

Sistemlerin şifrelenmesi, adli incelemeyi zorlaştırarak istihbarat faaliyetlerini gizleyebilir.

Yıkıcı Etki Yaratma

Rusya’nın Ukrayna finans sektörüne yönelik saldırılarında NotPetya finansal kazanç değil, operasyonel yıkım amacı taşımıştır.

Devlet destekli saldırılar toplam hacim içinde düşük oranlıdır; ancak etkileri çok büyüktür.

Sophos Firewall ile Fidye Yazılımına Karşı Korunma

Fidye yazılımı saldırıları çoğunlukla fırsatçı olduğundan, savunma yaklaşımı da proaktif olmalıdır. Özellikle yeni nesil güvenlik duvarları ve entegre güvenlik mimarisi kritik rol oynar.

Kurumsal güvenlik stratejisinde şu kontroller öncelikli olmalıdır:

- İnternete açık servislerin düzenli yamalanması

- Oltaya dayanıklı MFA kullanımı

- Endpoint Detection and Response (EDR) çözümleri

- Immutable (değiştirilemez) yedekleme sistemleri

- Ağ segmentasyonu

- Saldırı yüzeyi azaltma politikaları

- IPS, IDS ve uygulama kontrolü

Özellikle gelişmiş tehdit önleme özelliklerine sahip firewall çözümleri, fidye yazılımı dağıtım zincirini daha ilk aşamada durdurabilir.

Fidye yazılımı saldırıları çoğunlukla hedefli değil, fırsatçıdır. Tehdit aktörleri öncelikli kurban listesi oluşturmak yerine mevcut erişimi sömürür. Bu nedenle:

“Bizim sektörümüz hedef değil” yaklaşımı ciddi bir güvenlik yanılgısıdır.

Kuruluşlar belirli bir gruba karşı değil, tüm fidye yazılımı taktiklerine karşı hazırlıklı olmalıdır. Güçlü bir firewall altyapısı, çok katmanlı güvenlik mimarisi ve doğru yapılandırılmış erişim politikaları, fidye yazılımı riskini minimize etmenin temelidir.

Eğer kurumunuzda Sophos Firewall altyapısı kullanıyorsanız, doğru konfigürasyon ve entegre güvenlik bileşenleri ile fidye yazılımı saldırı zincirini erken aşamada kesmek mümkündür.